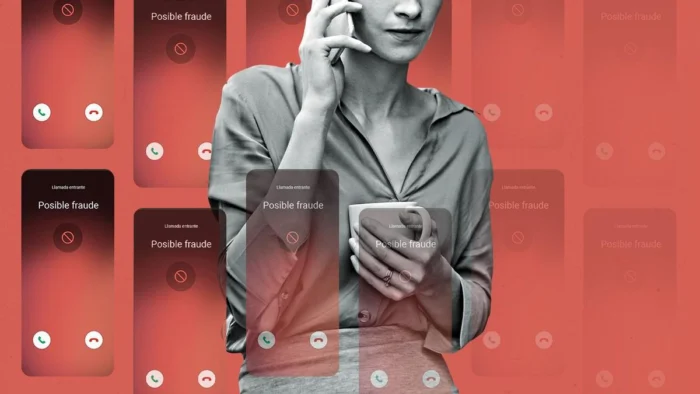

Adiós al email sospechoso: las llamadas de voz, la nueva táctica de ciberataques a empresas

Foto: Archivo – Todos los derechos reservados

El panorama de los ciberataques está evolucionando. Los tradicionales correos electrónicos fraudulentos están cediendo terreno a una técnica más directa y personalizada: las llamadas telefónicas.

Imagina esta situación: un empleado recibe una llamada del departamento de soporte técnico, solicitándole la descarga de un parche de seguridad urgente. El interlocutor conoce detalles internos de la empresa y guía al empleado durante el proceso. Una vez finalizada la supuesta actualización, la llamada termina. Sin embargo, la realidad es que la empresa ha sido comprometida y ciberdelincuentes tienen acceso a sus sistemas.

Ingeniería social hiperpersonalizada

Este tipo de ataque, que utiliza la “ingeniería social hiperpersonalizada”, se basa en información específica de la organización y busca generar empatía con la víctima, según advierte la firma de ciberseguridad Mandiant, propiedad de Google. Su informe *M-Trends 2026*, tras analizar más de 500.000 horas de investigaciones de ciberincidentes a nivel global, revela que las suplantaciones de voz ya son el segundo método de ataque más común, representando el 11% de las infecciones analizadas, casi el doble que los emails (6% en 2025 frente al 20% en 2022).

En empresas con infraestructuras en la nube, las llamadas engañosas son la principal amenaza, siendo responsables del 23% de las infecciones iniciales. A nivel general, los *exploits* (aprovechamiento de brechas de seguridad en el software) siguen siendo la principal vía de ataque.

La inteligencia artificial (IA), con herramientas como ChatGPT o Gemini, juega un papel importante en la creación de guiones para estas estafas. Sin embargo, el éxito de estas llamadas radica en la interacción humana en tiempo real, que permite al atacante adaptarse a las dudas de la víctima y convencerla para revelar contraseñas o instalar *software* malicioso.

El factor humano: clave del engaño

A diferencia del *phishing* masivo por correo electrónico, los métodos interactivos involucran a una persona dirigiendo la conversación en tiempo real. Este factor humano permite al atacante adaptarse a las dudas de la víctima y convencerla de realizar acciones perjudiciales.

¿Cómo operan los ciberdelincuentes?

Los grupos criminales más activos en este frente diseñan ataques dirigidos a organizaciones, aprovechando información pública sobre sus procesos de trabajo y roles de los empleados. Un ejemplo es el grupo UNC6040, que en 2025 realizó una campaña telefónica a gran escala para persuadir a empleados de entregar credenciales y autorizar el acceso a versiones fraudulentas de aplicaciones corporativas. Una vez dentro, extraían datos masivamente para extorsionar a las compañías afectadas.

Otro grupo, UNC3944, se hacía pasar por empleados con problemas para contactar al soporte técnico, buscando restablecer contraseñas o validar dispositivos controlados por los ciberdelincuentes.

Ante esta situación, Mandiant recomienda actualizar la formación de los empleados, extendiéndola más allá del correo electrónico, para contemplar este tipo de ataques hiperpersonalizados.

Cambio en el perfil de las empresas atacadas

En 2025, el sector de la alta tecnología superó al financiero como la industria más atacada a nivel mundial. Los servicios empresariales y el sector sanitario también se encuentran entre los más afectados.

Otra tendencia preocupante es que las copias de seguridad se han convertido en un objetivo prioritario para los ciberdelincuentes, buscando impedir que las víctimas restauren sus sistemas y obligarlas a pagar rescates.

Finalmente, se observa una mayor especialización en la industria del cibercrimen, con grupos dedicados exclusivamente a obtener acceso a empresas para luego venderlo a otras bandas. El tiempo entre el acceso inicial y la entrada de un segundo grupo se ha reducido drásticamente, indicando un proceso cada vez más automatizado y bajo encargo.